[AWS 무료 서버구축-14/18] 무료로 SSL 인증 받기

무료로 SSL 인증 받기

요즘 대부분은 사이트는 SSL 인증을 요구합니다. vue.js 공부를 위해 만든 https://goodsaem.github.io 사이트 역시 https로 동작하며 만약 여기에서 다른 사이트 데이터를 가져올려고 하면 https로만 통신이 됩니다. http로는 통신이 되지 않습니다. 그래서 ssl 인증 받는 부분을 추가 적용 합니다.

Let's Encrypt 와 Certbot을 이용한 ssl 무료 인증서를 발급 받는 방법에 대해서 알아 보겠습니다.

Diffie-Hellman 키 생성

https 인증서를 받기 위해서는 키가 필요합니다. 이 키 생성은 디피와 헬만이 1976년도에 발표한 비밀키 교환 방식의 알고리즘을 이용하여 생성합니다.이 알고리즘을 이용하여 4096 bit의 키를 생성하겠습니다. 아래 명령어로 키를 생성하는데 대략 10분정도 소요 되었습니다. 이키를 이용해서 https에서 비밀키를 교환하여 안정한 https 통신을 할수 있으므로 반드시 진행해야 되는 사항입니다.

ubuntu@goodsaem:~$ sudo openssl dhparam -out /etc/nginx/conf.d/ssl-dhparams.pem 4096enerating DH parameters, 4096 bit long safe prime, generator 2

This is going to take a long time

...............................................................

Let's Encrypt + Certbot 무료인증

Let's Encrypt 는 사용자에게 무료로 SSL/TLS 인증서를 발급해 주는 기관 입니다. 한번 발급 받으면 90일간 사용이 가능하며 만료 30일전에 메일로 내용을 통보하면 그때 다시 갱신이 가능합니다. 인증서 발급은 certbot certbot-auto 를 이용하여 발급 및 갱신합니다.

certbot 등록을 위해 repository 등록을 진행합니다.

ubuntu@goodsaem:~$ sudo apt-get update

ubuntu@goodsaem:~$ sudo apt-get install software-properties-common

ubuntu@goodsaem:~$ sudo add-apt-repository universe

ubuntu@goodsaem:~$ sudo add-apt-repository ppa:certbot/certbot

ubuntu@goodsaem:~$ sudo apt-get updatecertbot을 설치합니다.

ubuntu@goodsaem:~$ sudo apt-get install certbotcertbot nginx 플러그인을 설치 합니다.

ubuntu@goodsaem:~$ sudo apt-get install python-certbot-nginxnginx에 서버 이름을 변경하기 위해 아래와 같이 입력합니다.

ubuntu@goodsaem:~$ sudo vi /etc/nginx/conf.d/default.conf서버 네임을 freenom에서 발급받은 도메인으로 지정해 줍니다. 아래 server_name goodsaem.ml; 부분이 추가 되었습니다.

server {

listen 80;

server_name goodsaem.ml;

#charset koi8-r;

#access_log /var/log/nginx/host.access.log main;

location / {

root /usr/share/nginx/html;

index index.html index.htm;

}

location /spring {

proxy_pass http://localhost:9090/spring;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Host $http_host;

}

#error_page 404 /404.html;

# redirect server error pages to the static page /50x.html

#

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root /usr/share/nginx/html;

}

# proxy the PHP scripts to Apache listening on 127.0.0.1:80

#

#location ~ \.php$ {

# proxy_pass http://127.0.0.1;

#}

# pass the PHP scripts to FastCGI server listening on 127.0.0.1:9000

#

#location ~ \.php$ {

# root html;

# fastcgi_pass 127.0.0.1:9000;

# fastcgi_index index.php;

# fastcgi_param SCRIPT_FILENAME /scripts$fastcgi_script_name;

# include fastcgi_params;

#}

# deny access to .htaccess files, if Apache's document root

# concurs with nginx's one

#

#location ~ /\.ht {

# deny all;

#}

}이제 아래 certbot 명령어를 통해서 ssl 인증서를 발급받습니다. 인증서 발급시 사용할 admin email 주소와 이용약관 동의 옵션을 지정하여 인증서 발급을 받겠습니다.

ubuntu@goodsaem:~$ sudo certbot --nginx --email goodsaem@protonmail.com --agree-tos위에 명령어를 입력하면 아래와 같은 형태로 진행되는데요 중요한 부분만 설명하겠습니다.

- 6 라인에 추가할 https 도메인이 보입니다.

- 9 라인에서 엔터를 입력합니다.

- 24 라인에서 2을 입력합니다. (http로 요청이 들어오면 https 로 redirect 하겠다는 의미 입니다.)

Saving debug log to /var/log/letsencrypt/letsencrypt.log

Plugins selected: Authenticator nginx, Installer nginx

Which names would you like to activate HTTPS for?

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

1: goodsaem.ml

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Select the appropriate numbers separated by commas and/or spaces, or leave input

blank to select all options shown (Enter 'c' to cancel):

Obtaining a new certificate

Performing the following challenges:

http-01 challenge for goodsaem.ml

Waiting for verification...

Cleaning up challenges

Deploying Certificate to VirtualHost /etc/nginx/conf.d/default.conf

Please choose whether or not to redirect HTTP traffic to HTTPS, removing HTTP access.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

1: No redirect - Make no further changes to the webserver configuration.

2: Redirect - Make all requests redirect to secure HTTPS access. Choose this for

new sites, or if you're confident your site works on HTTPS. You can undo this

change by editing your web server's configuration.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Select the appropriate number [1-2] then [enter] (press 'c' to cancel): 1

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Congratulations! You have successfully enabled https://goodsaem.ml

You should test your configuration at:

https://www.ssllabs.com/ssltest/analyze.html?d=goodsaem.ml

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/goodsaem.ml/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/goodsaem.ml/privkey.pem

Your cert will expire on 2021-06-23. To obtain a new or tweaked

version of this certificate in the future, simply run certbot again

with the "certonly" option. To non-interactively renew *all* of

your certificates, run "certbot renew"

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le제되로 인증서 발급이 되었는지 확인해 보겠습니다. domain에 보시면 goodsaem.ml 도메인이 등록되어 있습니다. 또한 9,10 라인에 fullchain.pem 키와 privkey.pem 파일이 정상 생성되었음을 확인할수 있습니다.

ubuntu@goodsaem:~$ sudo certbot certificates

Saving debug log to /var/log/letsencrypt/letsencrypt.log

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Found the following certs:

Certificate Name: goodsaem.ml

Domains: goodsaem.ml

Expiry Date: 2021-06-24 14:32:16+00:00 (VALID: 89 days)

Certificate Path: /etc/letsencrypt/live/goodsaem.ml/fullchain.pem

Private Key Path: /etc/letsencrypt/live/goodsaem.ml/privkey.pem

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -nginx에 ssl 관련 설정이 등록되었는지 default.conf 내용을 확인해 보겠습니다. 51번라인부터 67번 라인까지 ssl 관련 설정이 자동으로 추가되었습니다.

server {

server_name goodsaem.ml;

#charset koi8-r;

#access_log /var/log/nginx/host.access.log main;

location / {

root /usr/share/nginx/html;

index index.html index.htm;

}

location /spring {

proxy_pass http://localhost:9090/spring;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Host $http_host;

}

#error_page 404 /404.html;

# redirect server error pages to the static page /50x.html

#

error_page 500 502 503 504 /50x.html;

location = /50x.html {

root /usr/share/nginx/html;

}

# proxy the PHP scripts to Apache listening on 127.0.0.1:80

#

#location ~ \.php$ {

# proxy_pass http://127.0.0.1;

#}

# pass the PHP scripts to FastCGI server listening on 127.0.0.1:9000

#

#location ~ \.php$ {

# root html;

# fastcgi_pass 127.0.0.1:9000;

# fastcgi_index index.php;

# fastcgi_param SCRIPT_FILENAME /scripts$fastcgi_script_name;

# include fastcgi_params;

#}

# deny access to .htaccess files, if Apache's document root

# concurs with nginx's one

#

#location ~ /\.ht {

# deny all;

#}

listen 443 ssl; # managed by Certbot

ssl_certificate /etc/letsencrypt/live/goodsaem.ml/fullchain.pem; # managed by Certbot

ssl_certificate_key /etc/letsencrypt/live/goodsaem.ml/privkey.pem; # managed by Certbot

include /etc/letsencrypt/options-ssl-nginx.conf; # managed by Certbot

ssl_dhparam /etc/letsencrypt/ssl-dhparams.pem; # managed by Certbot

}

server {

if ($host = goodsaem.ml) {

return 301 https://$host$request_uri;

} # managed by Certbot

listen 80;

server_name goodsaem.ml;

return 404; # managed by Certbot

}letsencrypt 에 있는 Diffie-Hellman Key 를 아래와 같은 이름으로 백업합니다.

ubuntu@goodsaem:~$ cd /etc/letsencrypt/

ubuntu@goodsaem:~$ sudo mv ssl-dhparams.pem ssl-dhparams.pem.backup생성한 키 파일을 /etc/letsencrypt 로 복사합니다.

ubuntu@goodsaem:~$ sudo cp -rp /etc/nginx/conf.d/ssl-dhparams.pem /etc/letsencrypt/nginx 를 재시작 합니다.

ubuntu@goodsaem:~$ sudo systemctl restart nginx

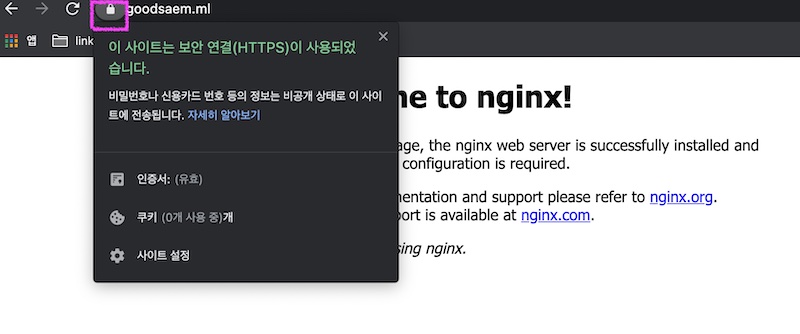

http 요청 https 로 자동포워딩

http://goodsaem.ml/ (opens new window)로 접속하면 https://goodsaem.ml/ 자동 포워딩되는지 확인합니다.

정상적으로 setup 되었다면 아래와 같은 화면을 확인할수 있습니다.

'Setup > aws' 카테고리의 다른 글

| [AWS 무료 서버구축-16/18] SpringBoot 백그라운드에서 실행하기 (0) | 2021.07.25 |

|---|---|

| [AWS 무료 서버구축-15/18] SSL 사이트 점검하기 (0) | 2021.07.25 |

| [AWS 무료 서버구축-13/18] Nginx Springboot 연동 (0) | 2021.07.25 |

| [AWS 무료 서버구축-12/18] Springboot 프로젝트 생성 (0) | 2021.07.25 |

| [AWS 무료 서버구축-11/18]Open Jdk 1.8 설치 (0) | 2021.07.25 |